Ha nem lenne elég a COVID19, íme egy friss tanulmány: a Malwarebytes statisztikái szerint tavaly igencsak meglódultak a maces fenyegetések. A csapat összességében 400%-kal több fenyegetésnek azonosított programot talált a felhasználók gépein, de, kapaszkodjunk meg:

az egy gépre vetített azonosított program is magasabb lett, mint a Windows-os gépek esetében!

A Windows-on csak 5,8, míg egy Macen 11 olyan találat van, amit a Malwarebytes fenyegetésként azonosít.

Most akkor essünk pánikba? Azért annyira ne.

Az a tény, hogy a Macen kevesebb a vírus vagy a hagyományos kártevő, sokáig inkább annak volt betudható, hogy egy pici piacról volt szó. Ha a világ számítógépeinek 95%-a Windows, akkor nem éri meg a maradék 5%-ra fejleszteni bármit, mert nem éri meg a strapát. Mint ahogy nem éri meg fejleszteni sem nagyon semmit, mivel ha spamek milliárdjait küldjük szét, az adathalászat a szaúdi örökösökkel is hoz a konyhára.

Macen tovább nehezítette a dolgot, hogy megjelent a Mac App Store, vagyis az Apple által átnézett és azonostott programok tárháza, ahonnan lehet telepíteni sok szoftvert. Alapértelmezettként a gépünk csak az innen származó szoftvereket hajlandó telepíteni, és ha ezt bekapcsolva hagyjuk, gyakorlatilag ki is iktattuk a fő veszélyforrást. Mert, ahogy mindjárt látjuk a Malwarebytes riportjából, még mindig a user error, tehát a felhasználó viselkedése okozza a fenyegetést.

Sajnos azonban sokszor ki kell kapcsolni azt a bizonyos kapcsolót. Van néhány igazán jó szoftver, ami nem volt hajlandó a Mac App Store-ban megjelenni, így weboldalról töltjük le a dmg-t, és úgy futtatjuk, telepítjük. Azt pedig, hogy az adott weboldalt milyen védelemmel látták el, már nem nagyon van rálátásunk.

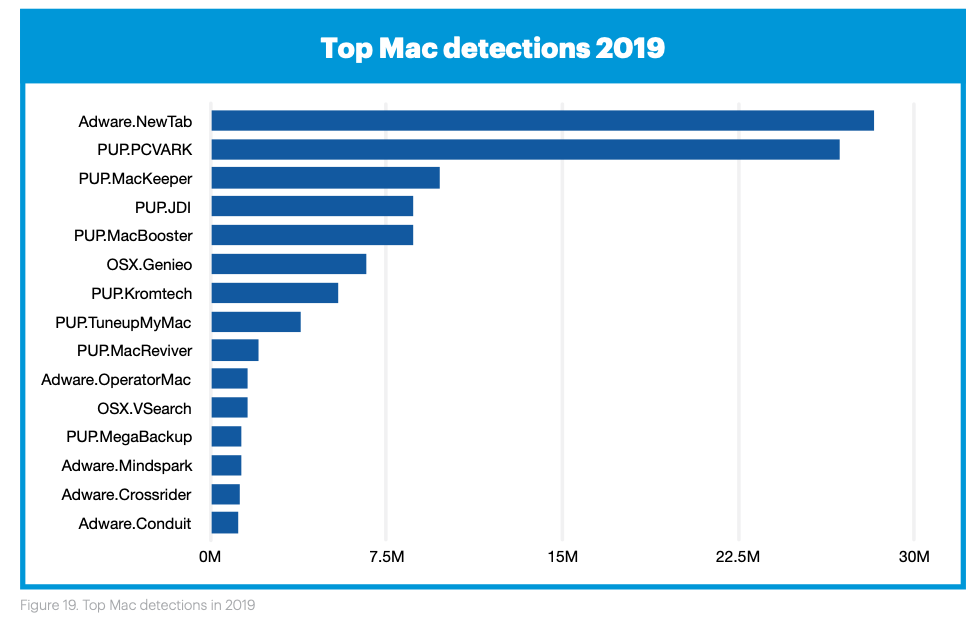

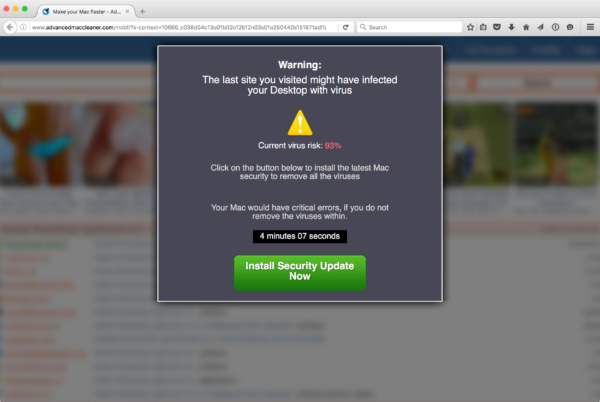

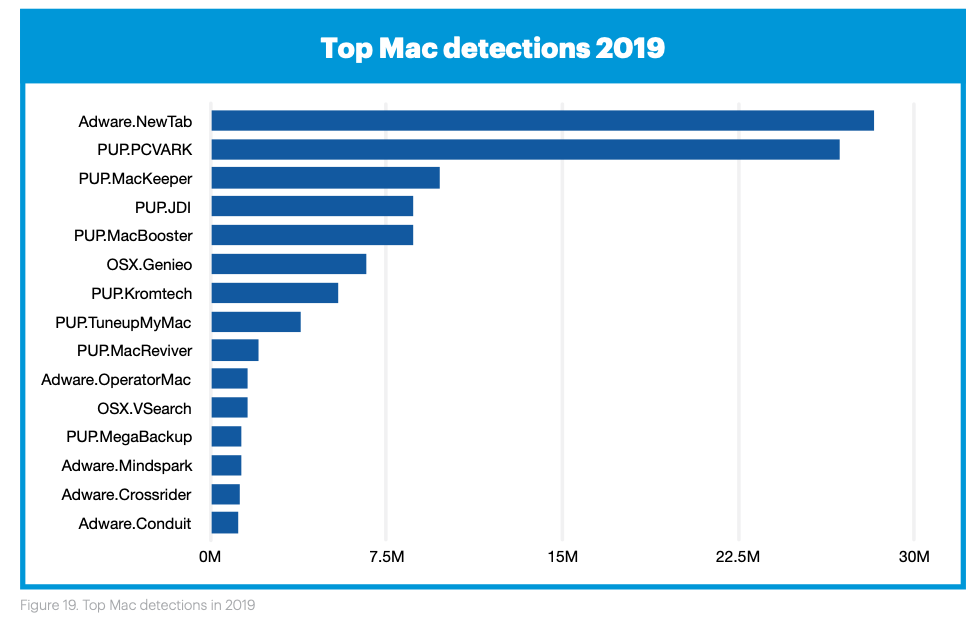

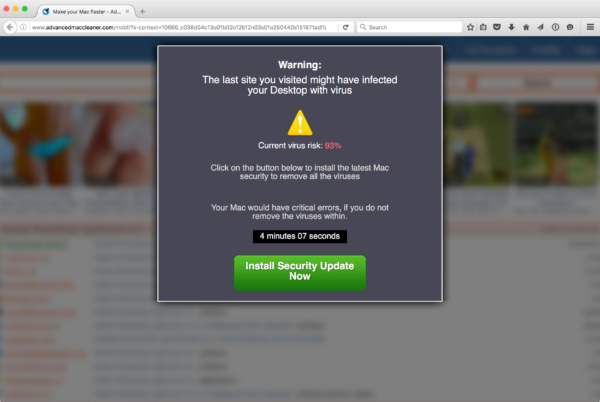

A Maceken megtalálható legnépszerűbb “fenyegetések” leginkább PUP-k és adware-ek sokasága. Az adware reklámok segítségével szerez hasznot, nagy kárt nem tesz a gépünkben, csak picit megdolgoztatja, a PUP rövidítés pedig a kéretlen alkalmazásokra utal, vagyis olyan programokra, amiket nem is nagyon akartunk telepíteni, mégis olyan erőszakos vagy megtévesztő volt, hogy megtettük. Én sokszor belefutottam már a MacKeeperbe, ami egy felugró ablakon értesít, hogy a gépem fertőzött, és kell egy tisztító/vedő program, és íme a legnépszerűbb a platformon. Egy kattintás, és már ott is van a dmg a Letöltések mappában. De ez még nem elég, telepíteni is kell, viszont sokan meg is teszik, félve a korábbi üzenettől (úristen, vírusom van), így tényleg a legnépszerűbb tisztító app lesz belőle. Csak épp ő maga a fenyegetés.

Ezek nem igazán tekinthetőek malware-nem a statisztikát készítők szerint sem, általában nem okoznak kárt, de potenciálisan jelenhetnek fenyegetést, mert nem tudni, melyik mit művel a gépünkön. Felugró ablakban nem bízunk meg, ez legyen alap.

A listavezető NewTab nevű adware csak 2018 decembere óta terjed, de elég gyors ütemben. Hamis tracking vagy térképes oldalakon ver át minket. A megtévesztő weboldal azt állítja, hogy a beírt adatok alapján ad nekünk információkat (hol jár a csomagom? - például), majd attól föggetlenül, hogy mit írunk be, letölt és telepítésre ajánl egy PackagesTracker appot például. Telepítés után sem ad infót, viszont beépül a Safariba, és onnantól átirányítja a kereséseinket affiliate oldalakon keresztül, így reklámokból származó bevételhez juttatja a készítőket.

A Genieo ennél sokkal idősebb, 2013-as, de népszerűsége töretlen. Ez is affiliate bevételre tesz szert a gépünk forgalma segítségével, és több száz különböző név alatt fut. Az adware akkor vált át agresszívbe, amikor megpróbálod törölni: itt már malware-re emlékeztető dolgokat tesz, és a telepítése során is kihasznál bizonyos rendszersérülékenységeket.

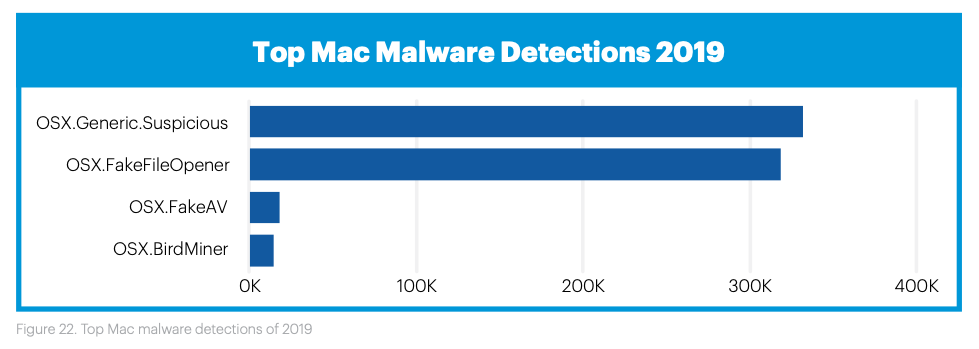

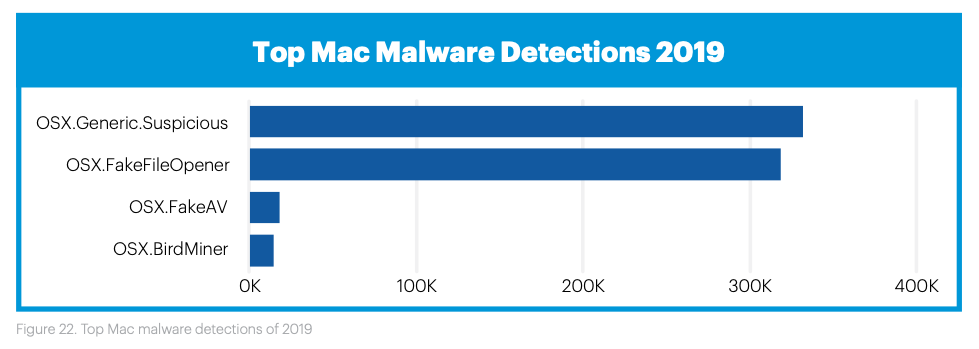

A valódi macOS malware-ek száma alacsonyabb:

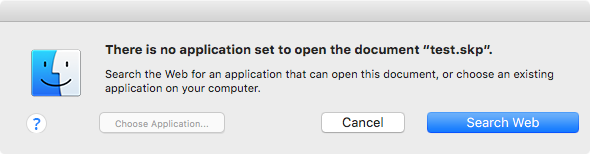

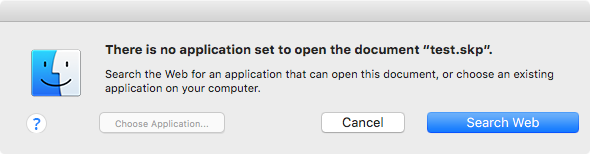

A FakeFileOpener például, miután a user feltelepítette valamilyen programmal együtt (megintcsak itt van a kutya elásva), különös helyre épül be. Amikor egy ismeretlen kiterjesztésű fájlt akarunk megnyitni, a Mac általában végső esetben a Mac App Store-t ajánlja, hogy keressünk rá a megfelelő programra. A FakeFileOpener itt lendül támadásba, és inkább átirányít egy oldalra, ami közli, hogy a gépünk fertőzött.

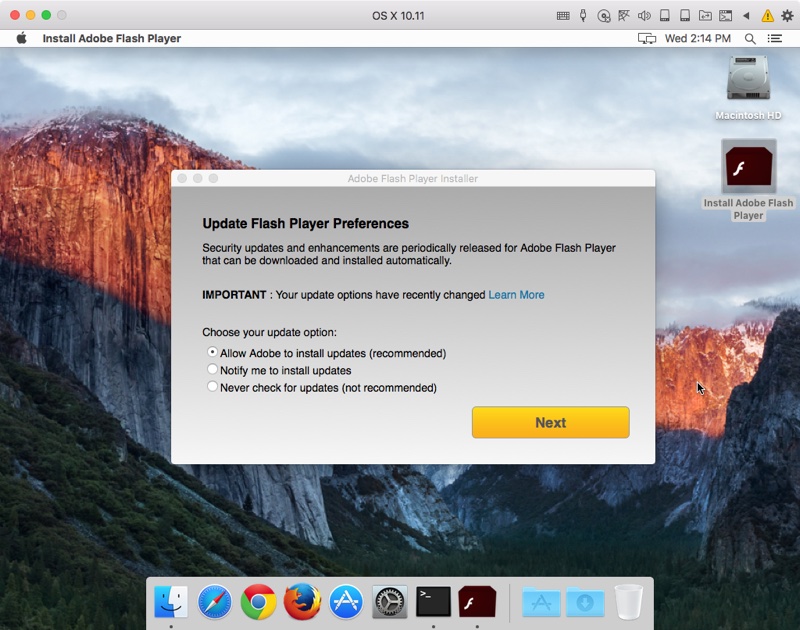

Így lehet telepíteni:

Így ver át minket ezután:

A fenti darabszámok nem a teljes Mac közösségre értendőek, csak a Malwarebytes által mért számok, azokon a gépeken, amik a Malwarebytes szoftverét futtatják, vagy amikről a Malwarebytesnak máshonnan van információja. A teljes riport elolvasása erősen ajánlott, hogy tudjuk, mi újság ezen a téren. De ha nem telepítünk semmit, csak amiről biztosan tudjuk, hogy micsoda, máris 99%-ban levédtük magunkat, úgy tűnik.

szucsadam

2019.07.15. 15:38

Címkék: vírus malware

Van egy Zoom videókonferencia program, amivel kapcsolatban múlt héten merült fel először, hogy mindannyiunk rémálmát valósítja meg:

olyan biztonsági rést hagy nyitva, amivel egy weboldal meglátogatása esetén a weboldalon keresztül hozzáférnek a kameránk képéhez.

Ez annyira ösztönös és zero-day félelem, tapasztalataim szerint főként férfiaknál (vajon miért?), hogy sokan az egyetlen megoldásként a kamera post-it-tal történő leragasztásában látták a menekülő utat. Biztonsági szakértők is. Láttam ilyet. De ti is láttatok hasonlót:

Nem maga a Zoom alapprogram volt a ludas, hanem egy web szerver segédprogram, ami a telepítéskor szintén felment, és amivel a böngészőnk elfogad olyan request-eket is, amiket egy normál böngésző nem. A cél a kényelem volt, hogy a weboldalak a böngésző segítségével Zoom hívást indíthassanak, csakhogy a telepített segédprogram tárva-nyitva hagyta a Mac-et a kamera átvételére támadóknak.

A probléma akkor sem szűnt meg, ha uninstallt nyomtak a felhasználók, mert a webes segédprogi akkor is maradt. Mindenféle Terminal-os parancsokkal lehetett letörölni a problémás fájlokat. Aki időben kapcsolt, a Zoom beállítások között kikapcsolta a Turn off my video when joining a meeting kapcsolót. Mindenesetre nagy volt a káosz.

Aztán az Apple azt csinálta, hogy kiadott egy gyors update-et, ami magától lejön, lefut, megtisztítja a rendszert, és kész. És hogy mit szólt a cég, akinek a kódjába belenyúlt az operációs rendszer gazdája?

Örülünk, hogy az Apple-lel dolgozhattunk ezen az update-en.

:)

szucsadam

2018.05.14. 08:56

Címkék: vírus

Az okoshangfalak nagy dobást jelentenek az ember-gép kapcsolatban, egyúttal úgy tűnik, támadási felületnek is eléggé izgalmasak. Mert mit gondol az egyszeri hekker, aki megtudja, hogy elrejthetnek az emberi fül számára nem hallható parancsokat okoshangfalak számára zenékben? Hát persze, hogy álruhában jelentkezik egy menő hangmérnök-képzésre.

Olyan vírusok jönnek az okoshangfalakkal, amikről korábban nem is álmodtunk.

Az elmúlt két évben egyesült államokbeli és kínai tudósok bebizonyították, hogy rejtett utasításokat lehet kiadni az összes gyártó asszisztensének, felhívva telefonszámokat, megnyitva weboldalakat. Rossz kezekben, és a kellő infrastruktúra megléte esetén így ajtókat lehet kinyitni, pénzt költeni online - írja a NYTimes.

Zenei fájlokban rejtenek el ultrahangos vagy más frekvenciás, emberek számára nem hallható utasításokat, amik először lenémítják a készüléket, hogy ne legyen feltűnő a babra, aztán ami belefér. Mármint ami belefér az eszközön található asszisztens képességeinek.

Végre egy terület, ahol a Siri képességeinke tárháza előny. Az Apple úgy nyilatkozott, hogy a HomePod-ot eleve úgy alkották meg, hogy ne legyen képes mondjuk ajtókat kinyitni, és hogy az iPhone-t vagy iPadet fel kell oldani ahhoz, hogy érzékeny információkat kezeljen.

Megnyugodtunk?

szucsadam

2017.05.08. 16:39

Címkék: vírus

A HandBrake a mac-es közösség egyik alapműve. Az ingyenes, krosszplatform, nyílt forráskódú videókonverter gyorsan és fájdalommentesen teszi a dolgát, szerettük is mindig.

Aztán tavaly decemberben, 13 év béta-lét után, végre kiadták az egypontnullás verziót. Ti-zen-há-rom év, jól olvastátok.

Múlt héten viszont a hivatalos honlapról letölthető fájlok közül az egyik mirror-ról elérhetőt megfertőzték, és egy root hozzáférést adó trójait rejtettek el benne rosszindulatú, csúnya hackerek.

Könnyen leellenőrizheted, hogy fertőzött vagy-e: nyisd meg az Activity Monitort, és nézd meg a futó processzeket. Ha ott látsz egy Activity_agent nevűt, megszívtad.

A trójai letörölhető a következő Terminalba írt parancsokkal:

launchctl unload ~/Library/LaunchAgents/fr.handbrake.activity_agent.plist

rm -rf ~/Library/RenderFiles/activity_agent.app

Ha a ~/Library/VideoFrameworks/ mappában van egy proton.zip, töröld azt is.

Töröld a Handbrake appot az alkalmazások közül.

Változtasd meg a jelszavaidat, mert a KeyChain jelszavakhoz hozzáfértek.

Valaki?

Horváth Patrik

2017.05.06. 12:27

Címkék: vírus malware trójai

A Snake néven ismertté vált (de Turia és Oroburos néven is számon tartott) malware-t még 2008-ban fedezték fel Windows-os gépeken és sajnos azóta is folyamatosan fertőz meg eszközöket. A Linuxos változat 2014-ben érkezett meg, most pedig elkészült a Mac-es verzió is, amely pontosan ugyanazt a szisztémát használja, amely a másik két platformon - a készítők szemszögéből - sikerre vitte az alkalmazást.

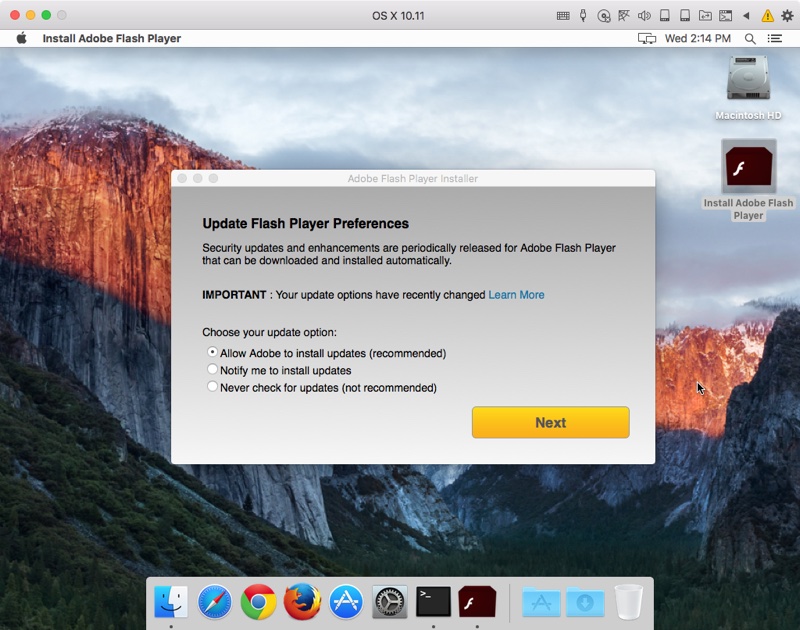

A Malwarebytes munkatársai múlt héten találkoztak először a szoftverrel, amely egy első ránézésre ártalmatlan "Install Adobe Flash Player.app.zip" fájlként keringett a neten. A szoftver kezelőfelülete egy az egyben úgy néz ki, mint az Adobe hivatalos Flash Player install csomagja, ami nem véletlen, ugyanis valójában tényleg egy Flash Player telepítőt látunk és az sikeresen fel is kerül a gépünkre. A probléma ugyanakkor az, hogy ez egy módosított telepítő készlet, azaz nem csak a Flash Player, hanem egy ún. trójai alkalmazás is a rendszer részévé válik.

A kártékony kód a felhasználók elől rendszer szinten elrejtett /Library/Scripts/ könyvtárba kerül és Adobe indítóprogramnak nevezi magát, így tévesztve meg a rendszer és teszi lehetővé a háttérben való futását. A fertőzés segítségével hozzáférhetnek titkosítatlan adatainkhoz, illetve el is lophatják azokat a jelszavainkkal és a bejelentkezésekhez használt információkkal egyetemben.

A program egy jogosulatlanul használt tanúsítvány segítségével tud keresztül jutni a rendszer védelmén, de már nem sokáig, ugyanis az Apple - amint értesültek az esetről - az érintett tanúsítványt azonnal visszavonta, így, ha belefutnánk a kártékony kódot tartalmazó telepítőbe, akkor a macOS Gatekeeper szolgáltatása fel fogja hívni rá a figyelmünket, hogy valami nem okés, gondoljuk át inkább a dolgot.

Amennyiben valóban szükségünk van a Flash Playerre bizonyos tartalmak megtekintése miatt, akkor az alábbi lehetőségek egyikét ajánlanánk:

- látogassunk el az Adobe honlapjára és töltsük le a hivatalos változatot, vagy

- töltsük le és telepítsük fel a Google Chrome böngészőt, amely beépített Flash Playerrel rendelkezik és engedélyezzük neki annak használatát

Sokan a mai napi elhiszik, hogy Mac-re nem éteznek sem vírusok, sem egyéb kártékony szoftverek, így ebben a tudatban is használják gépeiket a mindennapok során. Az Apple ezért nyomatékosan kér minden tulajdonost, hogy kizárólag az App Store-ból, illetve megbízhatónak minősített fejlesztőktől töltsön le alkalmazásokat.