Múlt héten jött ki egy új verzió (2.90) a Transmission BitTorrent alkalmazáshoz OS X-re, az update azonban tartalmazott egy kis meglepetést. Egy KeRanger nevű, ún. ransomware károkozó is lapult véletlenül a pakkban, ami három nappal a telepítés után felveszi a kapcsolatot a hacker szerverével Tor hálózaton keresztül, észrevétlenül titkosítja a merevlemezünk tartalmát, majd pénzt (1 bitcoint) kér tőlünk a kulcsért, amivel újra visszaállítható minden a régiben.

A kis dög állítólag a Time Machine backup titkosításának is nekiáll, hogy ne lehessen visszaállítani a rendszert. Őket kell keresni:

A Transmission egyébként nem tölthető le a Mac App Store-ból, vagyis a biztonsági beállításokon is kellett lazítania annak, aki telepítette, mégis, az Apple gyorsan lépett a hírre, és a Gatekeeper segítségével letiltotta a világegyetem Macjeit, hogy telepítsék a károkozót tartalmazó programot.

Közben a Transmission is kiadott egy frissítést (2.91), ami letörli az érintett malware-fájlokat a rendszerből, itt pedig egy részletes cikk elemzi a károkozó viselkedését, és javasol megoldásokat a kiírtására.

Noha egy tömeges hisztéria senkinek sem hiányzik, az ilyen esetek végső soron mégis az Apple-nek kedveznek, hiszen megerősítik a felhasználókat abban, hogy inkább a Mac App Store-ból, ellenőrzött programokat vásároljanak. Igaz, a torrent kliensek esetében nincs választás, az Apple híres arról, hogy nem engedi be magához az illegális fájlcserére is használt technológiát.

Miközben magát a technológiát előszeretettel használják: vagy negyven torrent trackert futtatnak Cupertinóban, az IP címeket a Torrentfreak tette közzé tegnap. Ezek szerint az Apple használja a BitTorrentet, ahogy több nagy informatikai cég is, hiszen iszonyú gyorsaságot lehet vele elérni fájlmozgatásoknál, a Twitter korábban 75-szeres sebességről számolt be a hagyományos módszerekhez képest.

Szóval a torrent csak a kalózok és az informatikai elit játékszere. Meg a mazochistáké, akik szeretnek ransomware-t kapni egy szép márciusi napon.

szucsadam

2015.11.11. 09:20

Címkék: malware instaagent

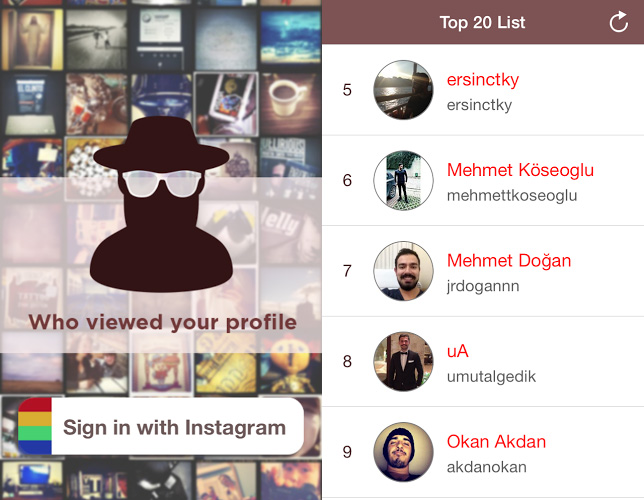

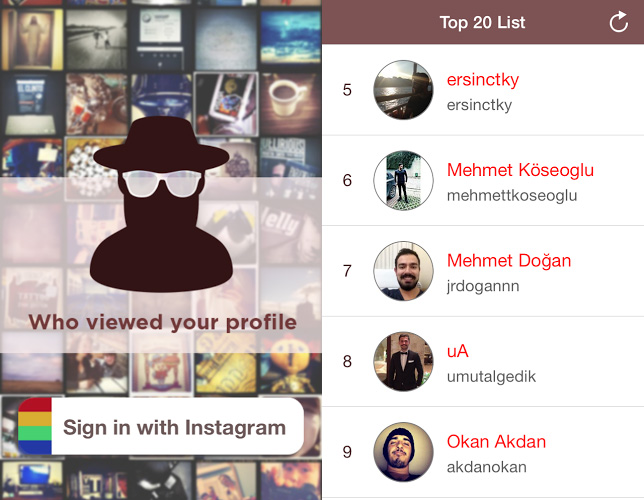

Az InstaAgent nevű alkalmazás nagyon népszerű volt az App Store-ban, a tegnapi törléséig. Több mint félmillióan használták az Instagram klienst, ami természetesen egy csomó hasznos funkcióval szolgált a felhasználóknak, például megmutatta, ki nézett rá az oldalaikra. Az emberek szerették:

Aztán kiderült, hogy ez az app, mellékesen, fogta a júzerek adatait, beleértve a felhasználónevüket és jelszavukat, és titkosítás nélkül elküldte egy olyan szerverre, aminek semmi köze nem volt az Instagramhoz. És időnként posztolt képeket a felhasználók falára, felhasználva ezeket az információkat. Aranyos funkció, igaz?

Gyakorlatilag kijelenthetjük, hogy egy malware-ről van szó, de egy olyan szofisztikált példányról, ami sajnos simán átment az Apple ellenőrzésén.

Erősen javasolt, hogy mindenki, aki használta az InstaAgentet, változtassa meg az Instagram jelszavát. Az Instagram természetesen óva int mindenkit attól, hogy harmadik félnek megadja az adatait, és az ilyen esetek után talán a felhasználók is elkezdenek tudatosabban utánajárni, hogy a kód, amit futtatnak, kitől származik.

Mert az már biztos, hogy hiába húz fölénk az Apple védőhálót, és nézi át a kódokat, ez nem biztosíték semmire. Az eredmény ugyanaz, mint a Google Play Store-ban: ott is félmillióan töltötték le a malware-t, és ott is most szedték le a programot. Ezúttal nincs különbség.

szucsadam

2014.11.07. 17:16

Címkék: vírus malware

Azért van abban valami megnyugtató, egyben valami félelmetes, amikor az Apple úgy dönt, hogy a vásárlók gépe mostantól máshogy működik majd. Átkapcsolnak egy gombot Cupertinóban, és hoppá, kész a tojásrántotta húszmillió tojásból. Kill switcheket építenek, letiltják Java plugineket, vagy mint most: a pár napja elhíresült WireLurker malware alól veszi ki a talajt. Az OS X-re települő, azon egy másik - hasznos - program részeként futó cucc aztán az iOS-re mászott fel USB-n keresztül, hogy onnan lopjon adatokat. Amennyiben jailbreakelt volt az eszköz.

Na, az Apple elintézte, hogy a fertőzött OS X appok el se induljanak a Maceken. Annak ellenére, hogy ezeket nyilván nem a Mac App Store-ból szerezték a kínai felhasználók, tehát nem a letöltésüket korlátozza a cég, hanem a futtatásukat. Ez persze nem végleges megoldás, magát a biztonsági rést is be kell foltozni, hogy később se lehessen kihasználni, de a gyors tűzoltás megvolt. Elég hatékonyan.

Még nem szoktunk hozzá, hogy ami unortodox, annak van is valami értelme.

szucsadam

2014.11.06. 10:00

Címkék: vírus malware

Az iOS elleni legnagyobb méretű támadás van kialakulóban Kínában. Kártevőt csíptek el, nem is akármilyet: a WireLurker OS X-en vár csendben, amíg nem dugnak rá USB-vel egy iOS-eszközt. Akkor jó esetben csak telepít egy ártalmatlan programot, rosszabb esetben fizetési adatokat szerez meg.

A malware kiindulási pontja a Maiyadi App Store, a kínai online boltban külső fejlesztők szoftvereit lehet letölteni, sokan használják ezt az Apple saját, ellenőrzött üzlete helyett. Egy kaliforniai biztonsági cég szerint több mint 400 alkalmazás tartalmazza már a WireLurker kódját a boltban, és ezek több mint 356 ezer alkalommal töltődtek le OS X-re.

Amikor a Macre kerül a kód, a WireLurker vár. Egészen addig, amíg rá nem dugnak USB-vel egy iOS-eszközt.

Két eset lehetséges: ha az iOS-eszköz jailbreakelt, akkor az app felülírja a TaoBao és AliPay appokat úgy, hogy megszerezhesse a fizetési információkat azokból. De a malware veszélyes a nem feltört, eredeti, zárt operációs rendszerre is. Igaz, nagy bajt ezeken egyelőre nem csinál, csak telepít egy képregényolvasó alkalmazást, egy enterprise tanúsítvány használatával. A szakértők szerint ezzel tesztelik, hogy mennyire működik a dolog sima iOS-en is.

A malware egyelőre fejlesztés alatt van, a készítők céljai még nem ismertek. Ha az Apple saját üzleteiből vásárolunk programokat, és nem törjük fel az iOS-t, egyelőre biztonságban vagyunk.

szucsadam

2013.08.02. 13:38

Címkék: hack töltő malware crack ios

A Reuters adta hírül, hogy az iOS 7 negyedi bétájában az Apple befoltozta azt a biztonsági rést, ami lehetőséget adott a telefon meghekkelésére egy Apple-töltő segítségével.

A hibára múlt hónapban mutatott rá Billy Lau, a Georgia Institute of Technology kutatója, aki demonstrálta is a feltörést. Kiderült, hogy egy mezei töltőnek látszó tárgyba is beépíthető egy apró számítógép, ami képes az akkumulátor töltése mellett malware-t juttatni az eszközre úgy, hogy a felhasználó az egészből semmit nem vesz észre. A töltőben egy apró, iOS-ellenes Linux rendszer működött, gonoszan röhögve a plasztik borítás alatt.

A veszély egyelőre elméleti, egyedül a fali töltőkkel ellátott vendéglátóipari egységekben lehet veszélyes a dolog, vagy ha Tom Cruise belóg felülről, és kicseréli a töltőnket az íróasztalon. Ennek ellenére az Apple lépett: megköszönte a tájékoztatást, és betömte a biztonsági rést.