A FireEye biztonsági cég blogján jelent meg tegnap egy érdekes poszt. A cég állítólag július óta tud egy durva biztonsági résről iOS-en, ami az iOS 7.1.1 óta egészen a legfrissebb operációs rendszerig jelen van az Apple mobilkészülékein. Az Apple-nek is szóltak, egyelőre semmi nem történt, úgyhogy nyilvánosságra hozták, és nevet adtak neki: Masque Attack. Ami durvább, mint a WireLurker.

Ez ugyanis lehetővé teszi, hogy külső támadó - fontos: a jóváhagyásunk után - bármilyen alkalmazást kicseréljen a készülékünkön egy másik, saját fejlesztésűre úgy, hogy akár észre sem vesszük.

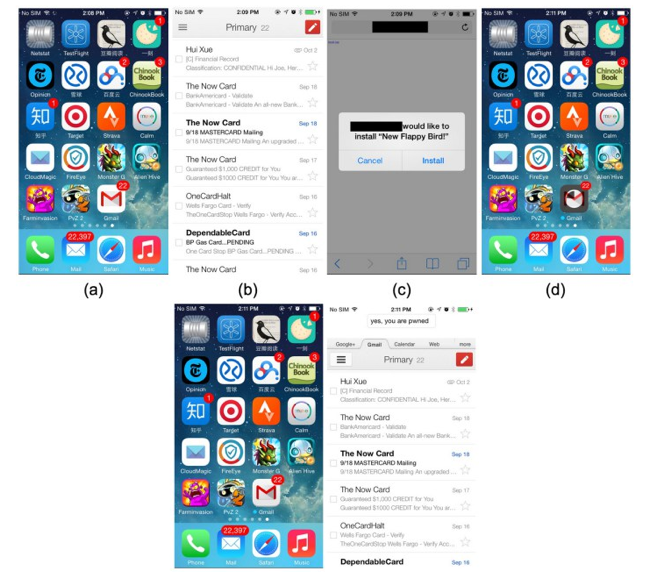

A támadás mondjuk egy sms-sel indul, amiben egy link van. Erre kattintva a támadó weboldala felajánlja egy felugró ablakban, hogy telepítsd mondjuk a Flappy Bird legújabb verzióját. Ha Installt nyomsz, már be is engedted a kapun a bajt.

Ugyanis nem egy Flappy Bird nevű új alkalmazás települ a telefonra, tabletre, hanem bármelyik alkalmazást képes lecserélni a támadó egy saját, buherált verzióra. Ahogy a videóban és a képeken is látszik, például a Gmail levelezőt frissítheti, amivel a leveleinket, és a korábbi összes cache-elt email-címet, login-tokent megszerzi, és persze a jövőben érkező üzeneteinket is képes elolvasni.

A probléma gyökere, hogy ha a támadó enterprise/ad-hoc módon feltelepülő programja ugyanazt a bundle identifiert használja, mint mondjuk a példánkban a Gmail, akkor a rendszer benyeli, hogy az App Store-ból telepített appot kell lecserélni, és meg is teszi.

Továbbra is fontos tisztázni, hogy a támadáshoz jelen esetben is engedni kell feltelepülni egy nem App Store-ból származó programot. Viszont nem kell hozzá jailbreak, és elég egy rossz mozdulat, hogy egy egyébként megbízható forrásból származó alkalmazás összes adatát átadjuk a hackereknek.

Senki ne telepítsen tehát olyan appot, ami nem az App Store-ból származik.

A bejegyzés trackback címe:

Kommentek:

A hozzászólások a vonatkozó jogszabályok értelmében felhasználói tartalomnak minősülnek, értük a szolgáltatás technikai üzemeltetője semmilyen felelősséget nem vállal, azokat nem ellenőrzi. Kifogás esetén forduljon a blog szerkesztőjéhez. Részletek a Felhasználási feltételekben és az adatvédelmi tájékoztatóban.